本文最后更新于:1 年前

如来十三掌 1 2 3 4 5 6 7 8 9 10 11 12 13 14 下载文件得到前面得到的信息要加上佛曰: 用与佛论禅解密得到: 再根据提示用rot13解密得到:

give_you_flag 1 2 3 4 5 6 7 下载文件得到一张图片,打开一看是动图flag

stegano 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 下载文件打开是pdf文件,全选文件复制到新建text中B .表示A 得到字母CA 全部替换为.B 全部替换为-1 NV151BL3M3554G31 nv151bl3m3554g3}

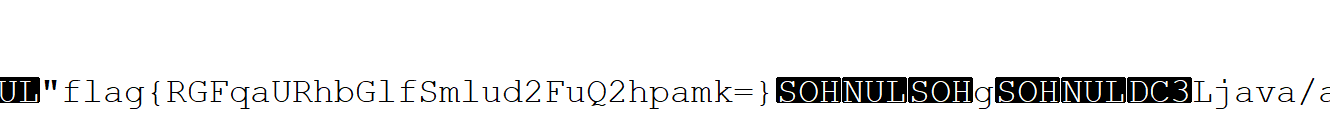

坚持60s 1 2 3 4 5 6 7 下载文件得到 jar文件,打开发现是个游戏。 60 s比较困难,jd-gui工具打开,搜索flag bjsxt.plane.PlaneGameFrame中得到 2F uQ2hpamk=}base64编码

gif 下载文件得到黑白图片,猜测是二进制

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 flag_dic = "" open (r"D:\攻防世界\Misc\gif\gif\0.jpg" ,"rb" ).read() open (r"D:\攻防世界\Misc\gif\gif\1.jpg" ,"rb" ).read()for i in range (104 ):with open (r"D:\攻防世界\Misc\gif\gif\%d.jpg" %i,"rb" ) as f:if f.read() == white:"0" else :"1" 0 ,黑色赋值为1 "" for i in range (len (flag_dic)//8 ):chr (int (flag_dic[i*8 :(i+1 )*8 ],2 ))print (flag)

运行脚本得到flag{FuN_giF}

掀桌子 观察到里面所有数据均为16进制,考虑到ASCII码,两个数转化为一个字节,

1 2 3 4 5 6 flag = ''s ='c8 e9 aca0 c6 f2 e5 f3 e8 c4 efe7 a1 a0 d4 e8 e5 a0 e6 ece1 e7 a0 e9 f3 baa0 e8 eafae3 f9 e4 eafae2 eae4 e3 eaebfaebe3 f5 e7 e9 f3 e4 e3 e8 eaf9 eaf3 e2 e4 e6 f2 'l = len(s)//2 for i in range(l):flag += chr(int(s[i*2 :(i+1 )*2 ], 16 ) % 128 )print (flag, end='')

运行得到Hi, FreshDog! The flag is: hjzcydjzbjdcjkzkcugisdchjyjsbdfr

ext3 1 2 3 4 5 这个关于linux的暂时不太会,在网上看大佬题解,不用linux也能做,用flag ,然后用360 压缩,打开flag .txt

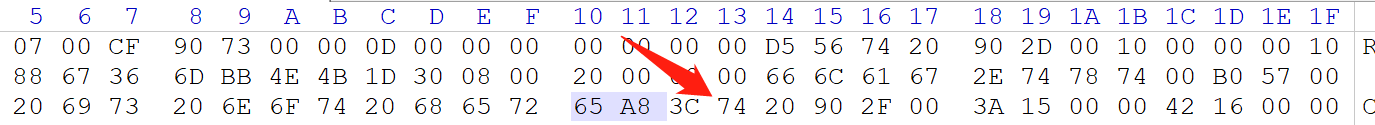

SimpleRAR 下载得到一个rar压缩包,解压得到一个flag.txt,但是flag不在这。

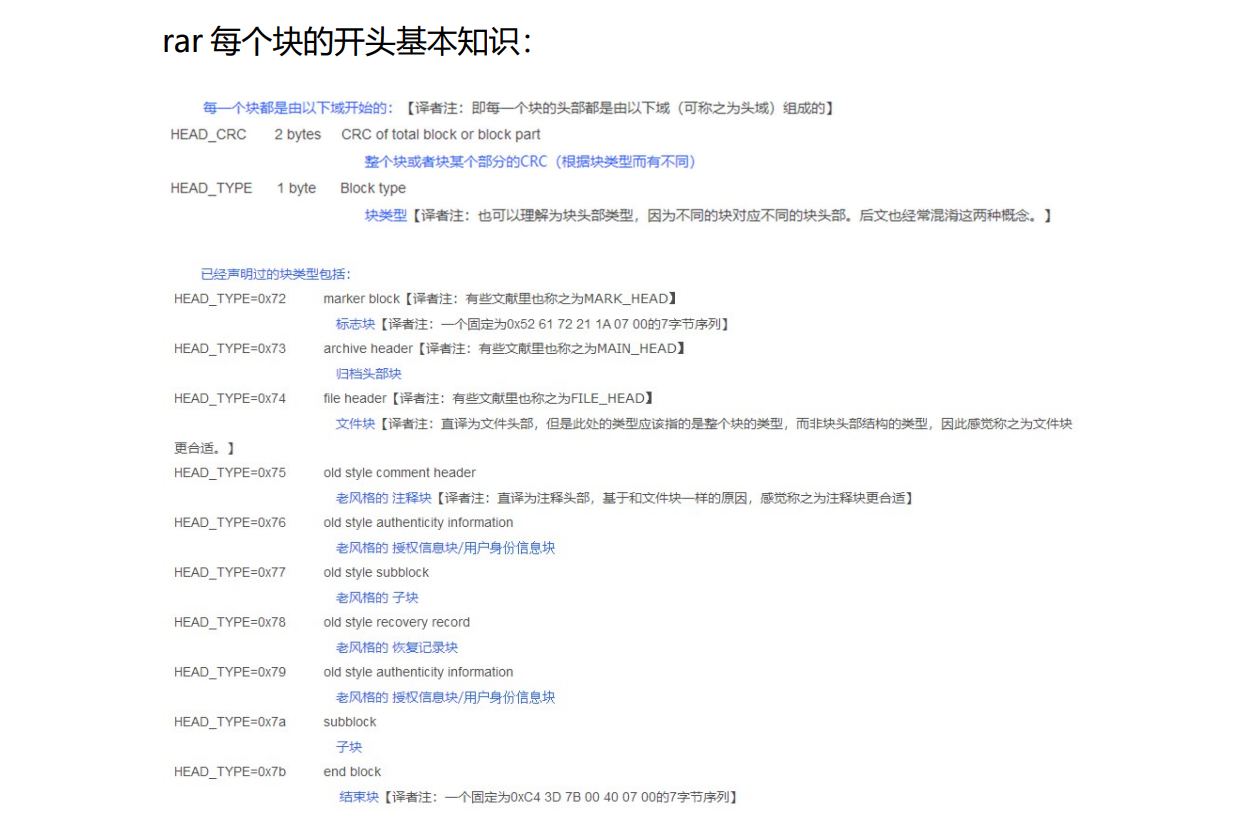

rar的知识点:

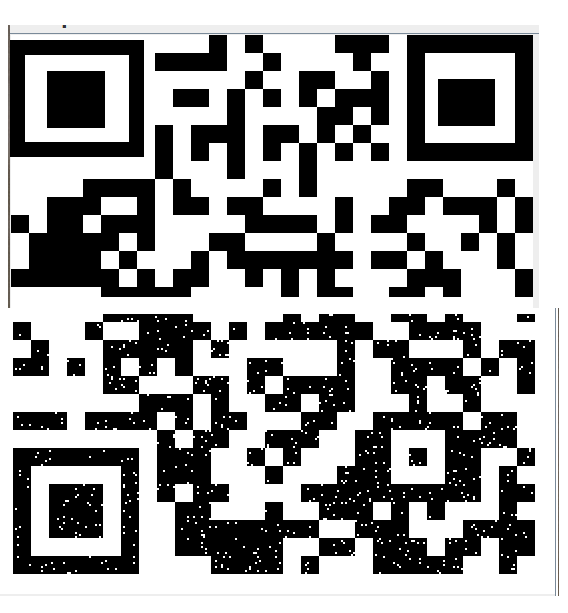

再解压得到一个图片,用stagsolve打开,点向左的按钮,得到半张二维码,再用Analyse中的Frame Browser ,发现有两张图片,保存第二章,用相同的方法,得到另半张,再用画图工具补全二维码,我这里用的是电脑自带的3D画图,感觉挺好用的,得到flag

base64stego 下载得到一个压缩包,打开有个txt文件,需要密码

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 # -*- coding: cp936 -*-'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/' open ('C:\\Users\\zzh\Desktop\\base64\\stego.txt' , 'rb' ) as f:'' readlines ():str (line, "utf-8" ).strip ("\n" )str (base64.b64encode (base64.b64decode (stegb64)), "utf-8" ).strip ("\n" )abs (b64chars.index (stegb64.replace ('=' ,'' )[-1 ])-b64chars.index (rowb64.replace ('=' ,'' )[-1 ]))count ('=' ) #no equalnum no offsetbin (offset)[2 :].zfill (equalnum * 2 )'' .join ([chr (int (bin_str[i:i + 8 ], 2 )) for i in range (0 , len (bin_str), 8 )]) #8 位一组"" "flag{" +b+"}" replace ("\x00" , "" )print (m)

运行得到flag{Base_sixty_four_point_five}